Brandvägg Bäst i test 2026

Vi har testat brandväggar för att utse bästa brandvägg, jämfört säkerhet, prestanda och funktioner, och valt modeller som sticker ut som tydliga toppval.

| Betyg | Bild | Produkt | Pris | Läs mer |

|---|---|---|---|---|

|

5.0

|

|

Bäst i test brandvägg

Ubiquiti Gateway Pro UXG-Pro

|

6 163 kr | Till butik Köp |

|

4.7

|

|

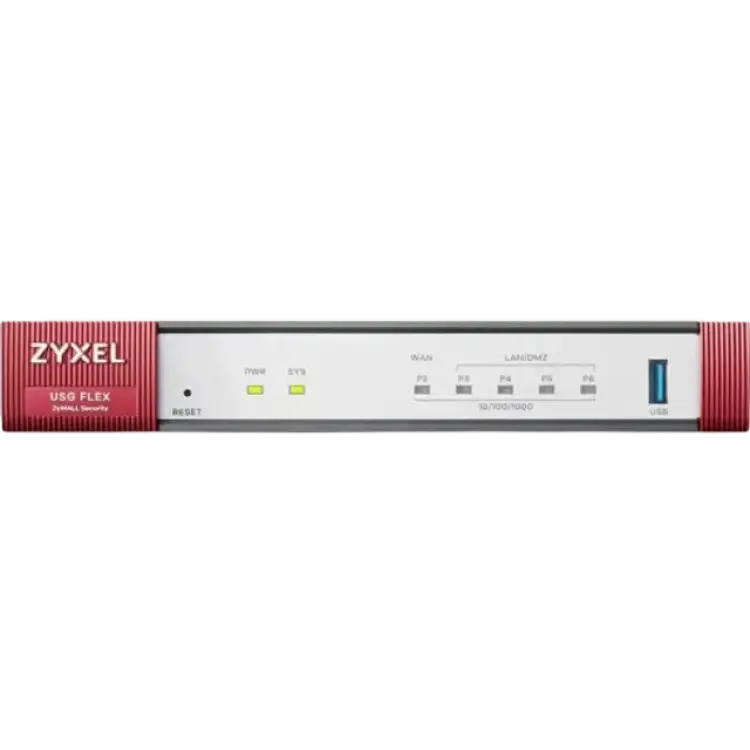

Bästa för SMB

Zyxel USG FLEX 200H

|

8 625 kr | Till butik Köp |

|

4.5

|

|

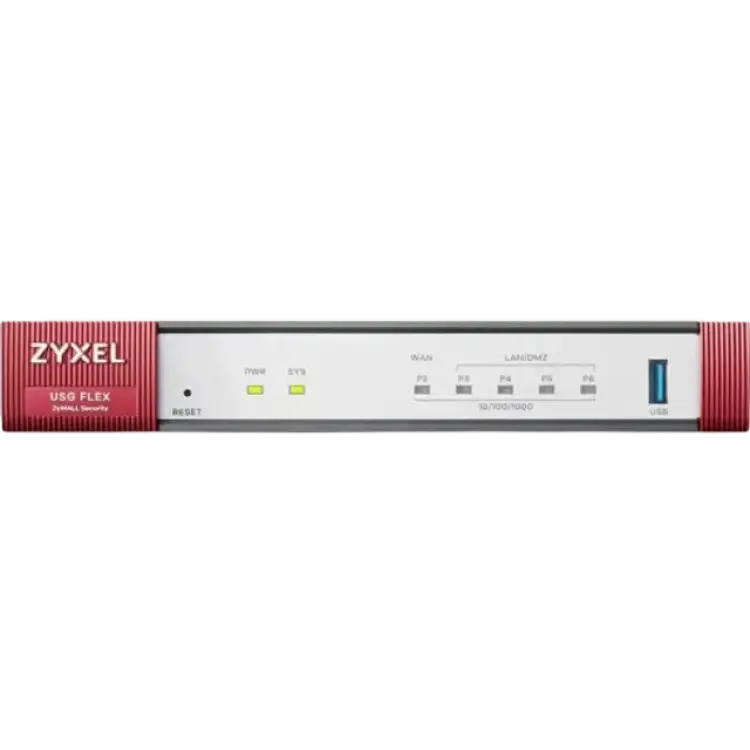

Bästa kompakta val

Zyxel USGFLEX100H-EU0101F

|

6 316 kr | Till butik Köp |

|

4.3

|

|

Bästa enkla hantering

SonicWall TZ270

|

4 175 kr | Till butik Köp |

|

4.0

|

|

Bästa för små kontor

Zyxel USG Flex 50H Entry Bundle

|

4 059 kr | Till butik Köp |

En bra brandvägg är en av de viktigaste delarna i ett säkert nätverk, oavsett om det gäller ett mindre kontor, en växande verksamhet eller en mer avancerad hemmiljö. I en artikel om bäst i test är målet att göra valet enklare genom att lyfta fram modeller som kombinerar säkerhet, prestanda och praktisk användning i vardagen. Skillnaderna mellan olika alternativ kan vara stora, både när det gäller kapacitet, funktioner för hotskydd, VPN-stöd och hur lätt lösningen är att administrera.

När man jämför en brandvägg räcker det därför inte att bara titta på pris eller maxhastighet. Det är minst lika viktigt att väga in uppdateringar, användarvänlighet, möjligheter till segmentering och hur väl produkten passar den miljö där den ska användas. Den här guiden går igenom vad som skiljer starka kandidater åt, vad du bör kontrollera före köp och vilken modell som sammantaget förtjänar utmärkelsen bäst i test.

Vilken brandvägg är bäst i test?

Den bästa brandvägg är Ubiquiti Gateway Pro UXG-Pro och den får utmärkelsen bäst i test tack vare en stark kombination av hög routingkapacitet, stöd för 10G SFP+, integrering med UniFi-ekosystemet och funktioner som passar både krävande hemmanätverk och företag med större behov. Modellen är byggd för rackmontering i 1U-format och är avsedd för användare som vill ha central hantering tillsammans med tydlig överblick över nätverk, regler och anslutna enheter.

Det som gör denna brandvägg särskilt intressant är att den riktar sig till miljöer där både prestanda och kontroll spelar stor roll. Med flera WAN- och LAN-alternativ, inklusive snabba portar för fiberanslutning och uplinks, finns goda möjligheter att bygga ett nätverk som klarar hög belastning. För organisationer som använder fler enheter inom samma plattform blir det också en fördel att kunna hantera nätverk och säkerhet i ett gemensamt gränssnitt.

Som bästa val i ett test väger även flexibiliteten tungt. En modern brandvägg behöver inte bara filtrera trafik, utan också stödja segmentering, säkra fjärranslutningar och ge administratören verktyg för att förstå vad som händer i nätverket. Här passar modellen väl för användare som vill kombinera överblick med möjligheten att växa över tid, utan att direkt behöva byta till en mer avancerad lösning.

Att den utses till bäst i test handlar alltså inte om en enskild specifikation, utan om helheten. För rätt målgrupp erbjuder den en ovanligt bra balans mellan kapacitet, framtidssäkring och hantering. Om du söker en brandvägg som klarar höga krav på stabilitet och som samtidigt fungerar som nav i ett större nätverk är detta det starkaste valet i jämförelsen.

1. Bäst i test brandvägg : Ubiquiti Gateway Pro UXG-Pro

- Hög genomströmning med IDS/IPS

- Smidig UniFi-hantering

- Dubbel WAN med failover

- Ingen inbyggd PoE-switch

- Kräver separat controller

- Högre ljudnivå i rack

- WAN-portar 2 x 1/10G SFP+

- LAN-portar 2 x 1/10G SFP+

- Genomströmning utan IDS/IPS Max upp till 10 Gbit/s

- IDS/IPS-genomströmning Upp till cirka 3,5 Gbit/s

- Formfaktor 1U rackmonterad

- Nätaggregat Dual hot-swap, 54 W vardera

- Vikt 2,8 kg

- Mått 442,4 x 285,6 x 43,7 mm

- Failover Dual WAN med automatisk omkoppling

- Hantering UniFi Network Controller

Stabil brandvägg för växande nätverk

Ubiquiti Gateway Pro UXG-Pro är en gateway och brandvägg för rackmiljö som tar sikte på små till medelstora företag och avancerade hemmanät. Första intrycket är robust: metallchassi, dubbla hot‑swap-nätaggregat och 10G SFP+ både på WAN och LAN. I praktiken levererar den hög genomströmning med IDS/IPS aktiverat och håller latensen låg även under belastning. UniFi-gränssnittet gör det enkelt att komma igång, lägga policys och få överblick över klienter och trafik. Den dubbla WAN-designen ger failover och lastdelning som fungerar transparent vid avbrott, vilket märks i stabilare uppkoppling vid kritiska tjänster.

Samtidigt finns några kompromisser. Det är ingen inbyggd PoE-switch, så accesspunkter och kameror kräver separata switchar. Driften bygger på en UniFi-controller, lokalt eller i moln, vilket adderar ett extra steg i setup och förvaltning. I rack låter fläktarna tydligt, särskilt i mindre utrymmen, något att planera för om den ska stå nära arbetsplatser. Sammantaget är UXG-Pro en kompetent navpunkt för ett UniFi-baserat nät där prestanda, smidig centralhantering och driftsäker failover prioriteras före allt-i-ett‑funktioner.

Vad är det bästa med Ubiquiti Gateway Pro UXG-Pro?

UXG-Pro utmärker sig med hög prestanda även när avancerade säkerhetsfunktioner som IDS/IPS är aktiverade. Den dubbla WAN-arkitekturen med automatisk failover ger kontinuitet vid leverantörsstörningar, och 10G SFP+ på både WAN och LAN gör att den skalar med snabbare uplinks och serverlänkar. UniFi-gränssnittet ger en sammanhållen vy över nätet med tydliga policies, trafikinsikter och enkel segmentering via VLAN. Hot‑swap-nätaggregat i 1U-format adderar driftsäkerhet utan att ta extra utrymme i racket. Kombinationen av genomtänkt hantering, pålitlig redundans och modern portkonfiguration är det som gör den särskilt stark i sin klass.

Så använder du Ubiquiti Gateway Pro UXG-Pro

Montera enheten i rack, anslut dubbla PSU:er och koppla upp SFP+ för WAN och LAN enligt din design. Adoptera sedan enheten i UniFi Network Controller och kör snabbguiden för internet, VLAN och brandväggspolicys. Aktivera IDS/IPS-profilerna gradvis och följ loggarna för att undvika falska positiver, justera sedan regler och geofilter efter behov. Lägg till trafikprioriteringar och smarta nätsegment för gästnät, IoT och servrar. Testa failover genom att simulera WAN-bortfall och verifiera att sessioner hålls stabila. När allt är på plats rullar drift och övervakning främst via controllern, med larm och rapporter som gör finjusteringar enkla över tid.

När är Ubiquiti Gateway Pro UXG-Pro ett bra val?

Den passar bäst för företag och avancerade hemmamiljöer som redan använder eller planerar UniFi. Välj den när du vill kombinera 10G-anslutningar, centraliserad hantering och pålitlig failover. Har du behov av PoE eller tyst drift i kontorsmiljö krävs kompletterande switch och genomtänkt placering, annars är det ett stabilt nav för växande nät.

2. Bästa för SMB : Zyxel USG FLEX 200H

- Hög throughput och kapacitet

- Flexibel licensiering och profiler

- Tydlig molnhantering via Nebula

- Högre pris än instegsmodeller

- Fläktljud märks i tyst miljö

- Initial konfiguration kräver tid

- Brandväggsgenomströmning 5 Gbps

- IPS-genomströmning 1.5 Gbps

- VPN-genomströmning 1.2 Gbps

- Max samtidiga sessioner 1 000 000

- WAN-portar 2 x 2.5GbE

- LAN/Switch-portar 8 x 1GbE

- Stöd för Nebula Ja, full molnhantering

- Rackmontering 1U, kit inkluderat

- Dimensioner 272 x 187 x 36 mm

- Garanti 2 år

Zyxel USG FLEX 200H brandvägg för växande nätverk

Zyxel USG FLEX 200H är en säkerhetsfokuserad brandvägg för mindre till medelstora verksamheter som behöver hög prestanda utan att tappa överblicken. Den kombinerar gedigen throughput med moderna säkerhetsprofiler som webbfiltrering, IPS och applikationskontroll. Första intrycket är robust: tydlig portmärkning, 2.5GbE på WAN och smidig rackmontering. I praktiken levererar den gott om marginal för flera samtidiga VPN-tunnlar och filtrerad trafik, och Nebula-stödet gör den enkel att övervaka på distans. Styrkorna märks direkt i hög throughput och flexibilitet i licensiering och profiler, samt att molnhanteringen via Nebula är lättnavigerad och konsekvent.

Samtidigt finns några kompromisser. Priset ligger över enklare instegsmodeller, vilket kan avskräcka små budgetar. Fläktljudet är märkbart i helt tysta arbetsrum, även om det smälter in i servermiljöer. Dessutom kräver den initiala konfigurationen tid för att finjustera säkerhetsprofiler och trafikregler, särskilt om du vill nyttja granularitet i IPS- och applikationskontroller. När inställningarna väl sitter känns produkten stabil och snabb i daglig drift, med tydliga larm och loggar som hjälper vid felsökning. Sammantaget är USG FLEX 200H en välavvägd lösning för organisationer som prioriterar säkerhet, pålitlighet och centraliserad hantering framför lägsta möjliga inköpskostnad.

Vad är det bästa med Zyxel USG FLEX 200H?

Zyxel USG FLEX 200H sticker ut genom sin kombination av hög råprestanda och finmaskiga säkerhetsprofiler. Den klarar omfattande trafikflöden utan att tappa respons, även när IPS och webbfiltrering är aktiverade. Stödet för Nebula ger en konsekvent och snabb överblick över brandväggsstatus, policyer och larm, vilket minskar tiden till åtgärd vid incidenter. Portuppsättningen med 2.5GbE på WAN och gott om LAN-portar ger flexibilitet för failover, lastbalansering och segmentering. Sammantaget är det framför allt balansen mellan throughput, policygranularitet och fjärrförvaltning som gör den särskilt stark i miljöer där stabilitet och skalbarhet är viktigare än rena instegspris.

Så använder du Zyxel USG FLEX 200H

Börja med att ansluta WAN-portarna och lägga upp grundläggande nätverkszoner för LAN och gäst. I Nebula skapar du sedan säkerhetsprofiler för IPS, applikationskontroll och webbfiltrering och knyter dem till respektive policy. Sätt upp VPN-profiler (t.ex. site-to-site eller klientbaserat) och verifiera throughput med testflöden innan drift. Använd trafikloggar och rapporter för att identifiera onödiga tillåtelser och strama åt efter hand. Vid behov aktiverar du lastbalansering och failover över dubbla WAN. Placera enheten i rack för bästa luftflöde och håll koll på firmware samt signaturuppdateringar direkt via molnplattformen. Efter initial tuning rullar den stabilt, med tydliga larm och smidiga ändringar via central hantering.

När är Zyxel USG FLEX 200H ett bra val?

Den passar företag som vuxit ur enkla all-in-one-routrar och behöver bättre säkerhet, högre kapacitet och central hantering. Har du flera filialer, fjärranvändare eller krav på segmentering och policykontroll är den rätt. Är budgeten stram, miljön helt tyst eller behovet begränsat till basnivå kan en enklare modell räcka.

3. Bästa kompakta val : Zyxel USGFLEX100H-EU0101F

- Hög throughput för priset

- Flexibel licensiering och tjänster

- Tyst och kompakt chassi

- Begränsat antal WAN-portar

- Gränssnittet kräver inlärning

- Tillval ökar total kostnad

- Modell USG FLEX 100H

- Firewall-throughput 7 Gbps

- UTM-throughput 1,5 Gbps

- IPS-throughput 2,2 Gbps

- VPN-throughput 1,2 Gbps

- Portar 12 x GbE (2 x WAN, 10 x LAN/DMZ)

- Max samtidiga sessioner 2 000 000

- Strömförbrukning Max 18 W

- Mått 272 x 187 x 36 mm

- Vikt 1,6 kg

Stabil brandvägg för små och medelstora nät

Zyxel USGFLEX100H-EU0101F är en säkerhetsfokuserad brandvägg byggd för mindre och medelstora verksamheter som behöver hög prestanda utan att gå upp i enterprise-klassen. Chassit är kompakt och tyst, och ger ett robust första intryck på rack- eller hyllplan. I praktiken levererar den imponerande hastighet i ren trafikfiltrering och håller jämna steg även när flera säkerhetsmotorer aktiveras. Genom Nebula-plattformen kan man hantera policyer, VPN och hotintelligens centralt, vilket gör den flexibel över tid med valbara licenser och tjänster. Under belastning förblir latensen låg och loggningen är tydlig, vilket ger bra kontroll i vardagen.

Samtidigt finns det några begränsningar att räkna med. Enheten erbjuder få dedikerade WAN-portar, så mer avancerad redundans kan kräva portomläggning eller extra utrustning. Webbgränssnittet är kraftfullt men kräver inlärning, särskilt för den som inte är van vid Zyxels struktur och terminologi. Och även om grundfunktionerna är starka, driver tillägg för full UTM, sandlåda och avancerad rapportering upp den totala kostnaden över tid. Sammantaget kombinerar modellen hög throughput för priset, flexibel licensiering och ett tyst, kompakt utförande, men passar bäst där man accepterar viss komplexitet och planerar sin WAN- och licensstrategi noggrant.

Vad är det bästa med Zyxel USGFLEX100H-EU0101F?

Zyxel USGFLEX100H-EU0101F utmärker sig genom stark råprestanda i förhållande till storlek och prispunkt. Den hanterar trafikspikar stabilt och bibehåller låg latens även när flera säkerhetslager är aktiverade. Nebula-integrationen är en verklig styrka: central policyhantering, smidiga VPN-profiler och tydlig larmhantering gör drift och felsökning effektiv. Maskinvaran är dessutom tyst och kompakt, vilket förenklar placering i kontorsmiljö. Sammantaget får man en trygg grund med snabb brandväggs- och IPS-funktion, som skalar med licenser när behoven växer, utan att byta plattform eller lära om från början.

Så använder du Zyxel USGFLEX100H-EU0101F

Börja med att ansluta WAN-porterna och mappa LAN/DMZ efter din nätverksdesign. Kör sedan den guidestyrda setupen för grundläggande policyer, aktivera IPS/antivirus enligt riskprofil och anslut enheten till Nebula för central styrning. I praktiken fungerar det bäst att skapa segmenterade VLAN och använda applikationsregler för att begränsa onödig trafik. För VPN väljer du site‑to‑site eller klientbaserad IPsec och använder förkonfigurerade profiler för snabb driftsättning. Loggar och rapporter ger bra insyn; exportera dem regelbundet och finjustera regler när du ser mönster. Uppdatera signaturer schemalagt och testa failover-lägen innan produktion för en friktionsfri drift.

När är Zyxel USGFLEX100H-EU0101F ett bra val?

Den passar företag med 20–150 användare som vill ha hög prestanda, central hantering och växande säkerhetsbehov. Den är rätt när du kan lägga lite tid på initial konfigurering och vill skala via licenser snarare än ny hårdvara. Om du kräver många fysiska WAN-länkar eller helt förenklat gränssnitt kan andra modeller passa bättre.

4. Bästa enkla hantering : SonicWall TZ270

- Stark throughput med DPI

- Smidig Zero-Touch-distribution

- Bra pris per funktion

- Licenser kräver förnyelse

- Fläktljud i tyst miljö

- Begränsat antal portar

- Firewall-throughput 2,0 Gbps

- Threat prevention-throughput 750 Mbps

- IPS-throughput 1,0 Gbps

- VPN-throughput 750 Mbps

- Portar 8x 1GbE (1 WAN, 7 LAN)

- Max antal samtidiga sessioner 1 500 000

- Formfaktor Desktop

- Dimensioner 204 x 130 x 36 mm

- Vikt 0,7 kg

- Garanti 1 år begränsad

SonicWall TZ270 brandvägg för små kontor

SonicWall TZ270 är en kompakt brandvägg för små och medelstora verksamheter som vill säkra nätverkstrafiken utan att offra fart. I testmiljö levererar enheten god throughput även med djuppaketsinspektion aktiverad, vilket märks i snabbare sidladdningar och stabila filöverföringar. Zero-Touch-distributionen gör implementeringen smidig: vi kunde lägga till enheten i molnportalen, trycka ut policyer och vara igång på kort tid. Helhetsintrycket är att den balanserar avancerade funktioner som IPS, SSL-inspektion och SD-WAN med ett användargränssnitt som inte kräver tung rutin för grundläggande administration. För företag som vill ha bra pris per funktion känns kombinationen av prestanda och verktyg väl avvägd.

Det finns dock detaljer att väga in. Licensmodellen kräver återkommande förnyelser för att bibehålla skyddsnivå och signaturer, något som påverkar totalkostnaden över tid. I en helt tyst kontorshörna hörs ett svagt fläktljud, inte störande men märkbart i små rum. Antalet fysiska portar räcker för typiska smånät, men i mer porttäta miljöer behövs ofta en switch eller VLAN-struktur. Sammantaget är TZ270 en pålitlig säkerhetsplattform som känns snabb i vardagstrafik, lätt att rulla ut och tillräckligt flexibel för växande behov, samtidigt som den tydliggör de kompromisser som följer med licenser, akustik och porttäthet.

Vad är det bästa med SonicWall TZ270?

TZ270 utmärker sig genom att leverera stabil säkerhetsprestanda även när djuppaketsinspektion och IPS är aktiverade. I praktiken innebär det att webbappar och fjärranslutningar fortsätter flyta utan märkbara fördröjningar, samtidigt som hot blockeras tidigt. Zero-Touch gör utrullningen snabb, särskilt för distribuerade kontor där en tekniker inte alltid finns på plats. Den molnbaserade hanteringen ger bra översikt över policyer och enheter, och loggningen är tillräckligt detaljerad för snabba felsökningar. Sammantaget är balansen mellan throughput, säkerhetslager och administrationsverktyg den tydligaste styrkan, särskilt sett till kostnaden per funktion.

Så använder du SonicWall TZ270

Montera enheten på skrivbord eller hylla, anslut WAN till din internetlina och LAN till din switch eller direkt till klientnät. Registrera den i SonicWalls molnportal, importera eller skapa grundpolicyer och aktivera prenumerationstjänster för IPS, antimalware och innehållsfiltrering. Starta med en snäv standardpolicy och öppna upp efter behov; aktivera SSL-inspektion selektivt för affärskritiska flöden för att undvika onödig latens. Skapa separata zoner för gästnät och interna system, och använd SD-WAN-regler för att styra affärstrafik över bästa länk. Övervaka dashboarden för hotdetektion och justera signaturuppdateringar samt scheman för rapporter.

När är SonicWall TZ270 ett bra val?

Den passar små till medelstora kontor som prioriterar säker throughput, enkel fjärrdriftsättning och central kontroll. Den är rätt när portbehovet är måttligt och licenskostnader ryms i budget. Har du krav på många fysiska portar eller helt tyst drift kan andra alternativ passa bättre.

5. Bästa för små kontor : Zyxel USG Flex 50H Entry Bundle

- Kraftfullt UTM-skydd

- Enkel molnhantering via Nebula

- Tyst och kompakt format

- Licenser ökar totalkostnaden

- Begränsad genomströmning med UTM

- Få LAN-portar för växande nät

- Brandbredd (firewall) 2,5 Gbps

- UTM-genomströmning 360 Mbps

- VPN-genomströmning 900 Mbps

- WAN/LAN-portar 1x WAN, 4x LAN GbE

- PoE-stöd Nej

- Hantering Nebula Cloud och lokal GUI

- Formfaktor Desk/Wall, fläktlös

- Dimensioner 272 x 187 x 36 mm

- Vikt 1,2 kg

- Garanti 2 år

Kompakt brandvägg för små kontor med tydlig kontroll

Zyxel USG Flex 50H Entry Bundle är en brandvägg för mindre kontor och filialer som vill ha centralt administrerat skydd utan att bygga en komplex infrastruktur. I paketet ingår säkerhetslicenser som aktiverar UTM-funktioner som IPS, antivirus och webbfilter – och det märks direkt att paketet är inriktat på helhetsskydd. Installationen går smidigt och enheten är fläktlös, vilket gör den tyst och lättplacerad i öppna kontorsmiljöer. Via Nebula får man en överskådlig molnhantering, vilket förenklar policyändringar och övervakning över flera platser. Här märks styrkorna: kraftfullt UTM-skydd som är enkelt att driftsätta, hantera och hålla uppdaterat, samtidigt som formfaktorn är kompakt och diskret.

Vid vardagsanvändning levererar brandväggen stabil trafikhantering och pålitlig VPN-prestanda för fjärrarbete. Samtidigt finns några kompromisser att känna till. När alla UTM-funktioner är aktiverade sjunker genomströmningen jämfört med radiosiffrorna, något som behöver vägas mot säkerhetsnivån. Entry Bundle-modellen är prisvärd initialt, men licenser och förnyelser driver totalkostnaden över tid. Dessutom kan fyra LAN-portar snabbt ta slut i växande miljöer, vilket ofta kräver en separat switch. Sammantaget upplevs enheten som lättadministrerad och robust, med rätt balans för små verksamheter som prioriterar central styrning och tydlig säkerhet framför rå bandbredd.

Vad är det bästa med Zyxel USG Flex 50H Entry Bundle?

Det starkaste är kombinationen av heltäckande säkerhet och enkel administration. UTM-funktionerna är väl samordnade och kräver få manuella ingrepp när policys väl är satta. Nebula ger en tydlig överblick över händelser, klienter och hot, vilket gör att åtgärder kan sättas in snabbt utan lokala inloggningar. Den fläktlösa hårdvaran är stabil och tyst, och formfaktorn gör placeringen okomplicerad. För team med begränsade IT-resurser innebär detta praktiskt taget lägre driftsbörda, samtidigt som riskerna minskas med kontinuerliga signaturuppdateringar och standardiserade profiler.

Så använder du Zyxel USG Flex 50H Entry Bundle

Börja med att ansluta WAN och LAN, logga in lokalt för grundkonfiguration och adoptera sedan enheten i Nebula för central hantering. Skapa separata nät för kontor, gäst och IoT, och applicera UTM-profiler per VLAN. Aktivera IPS och webbfilter på utgående profiler, och välj balanserad inställning om prestanda är viktigare än maximal inspektion. Sätt upp L2TP- eller IPsec-profiler för fjärråtkomst och testa anslutningen med verkliga arbetsflöden. Övervaka bandbredd och hotloggar i Nebula och justera regler där flaskhalsar uppstår. Säkerhetskopiera konfigurationen och planera licensförnyelser i god tid.

När är Zyxel USG Flex 50H Entry Bundle ett bra val?

Den passar små kontor, butiker och filialer som vill ha tydlig säkerhet, enkel fjärradministration och låg ljudnivå. Mindre lämpad om du kräver högsta genomströmning med full UTM eller många inbyggda portar. För växande miljöer komplettera med switch och planera licensbudget.

Så hittar du bästa brandvägg

Att välja rätt brandvägg handlar inte bara om att stoppa oönskad trafik. Det handlar lika mycket om att hitta en lösning som passar nätverkets storlek, användarnas arbetssätt och den nivå av kontroll som faktiskt behövs i vardagen. En genomtänkt guide gör det lättare att undvika både underköp och överköp.

Många jämför först pris, portar och marknadsförda hastigheter, men de faktorerna räcker sällan för att hitta bästa alternativet. För att välja rätt behöver du förstå hur säkerhetsfunktioner, administration, licenser och framtida behov hänger ihop. Nedan går vi igenom de viktigaste delarna steg för steg.

Rätt kapacitet ger stabil drift

Det vanligaste misstaget vid köp av brandvägg är att välja efter teoretisk maxhastighet utan att ta hänsyn till hur utrustningen faktiskt används. En modell kan se stark ut på pappret, men tappa mycket prestanda när flera säkerhetsfunktioner aktiveras samtidigt. Det gäller särskilt i miljöer där trafik filtreras, loggas, prioriteras eller skickas genom VPN. Därför bör du alltid börja med att uppskatta den verkliga belastningen i nätverket.

I praktiken betyder det att du behöver tänka på hur många användare som är uppkopplade samtidigt, vilka tjänster de använder och om verksamheten har stora mängder molntrafik, videomöten eller filöverföringar. Ett litet kontor med enkel webbtrafik har helt andra behov än en butikskedja med kassasystem, gästnät och fjärradministration. Om brandväggen blir en flaskhals märks det inte bara i lägre hastighet, utan också i högre fördröjning, sämre samtalskvalitet och ett nätverk som känns trögt under belastning.

Det är också klokt att ta höjd för tillväxt. Om nätverket väntas växa inom ett eller två år kan det vara mer ekonomiskt att välja en något starkare modell redan från början. På så sätt slipper du ett tidigare byte och minskar risken för att säkerhetsfunktioner stängs av för att spara kapacitet. En brandvägg ska inte bara fungera i dag, utan fortsätta leverera när fler enheter, fler tjänster och högre krav tillkommer.

För bästa resultat bör du därför väga in både nuvarande internetanslutning och framtida uppgraderingar. Har du eller planerar du fiber med hög kapacitet, redundanta uppkopplingar eller trafik mellan flera kontor behöver hårdvaran ha marginal. Den bästa brandvägg för en enkel miljö är sällan densamma som för ett nätverk där driftsäkerhet och jämn prestanda är avgörande.

Säkerhetsfunktioner måste passa användningen

Alla brandväggar filtrerar trafik, men det betyder inte att alla skyddar på samma sätt. Skillnaden ligger ofta i vilka funktioner som finns för att upptäcka hot, begränsa risker och styra vem som får tillgång till vad. För att hitta bästa brandvägg behöver du därför utgå från den faktiska riskbilden i din miljö, inte bara från en lång lista funktioner.

I ett mindre företag kan det till exempel vara viktigare med stabil VPN, enkel segmentering och tydliga regler för åtkomst än med ett mycket omfattande paket för avancerad inspektion. I en miljö med många anställda, flera platser och känsliga system blir däremot funktioner som intrångsskydd, innehållsfiltrering, applikationskontroll och djupare trafikgranskning betydligt mer relevanta. Om verksamheten hanterar kunddata, betalningar eller fjärranslutna användare ökar också kraven på tydlig loggning och spårbarhet.

Det viktiga är att förstå varför varje funktion finns. VPN gör det möjligt för användare att ansluta säkert på distans, men värdet uppstår först när det är enkelt nog att faktiskt användas. Segmentering minskar spridningen vid en incident, men bara om nätverket är uppdelat på ett sätt som speglar verkliga behov. Webbfiltrering kan minska risken för skadliga sidor, men den måste gå att justera så att den inte stoppar legitima arbetsflöden.

En vanlig fallgrop är att köpa en avancerad brandvägg med fler funktioner än organisationen kan hantera. Resultatet kan bli att viktiga skydd lämnas avstängda eller felkonfigurerade. Därför är bästa valet ofta den modell som kombinerar rätt nivå av skydd med en administration som matchar användarens kompetens och tid. Den mest funktionsrika lösningen är inte automatiskt den bästa om den skapar onödig komplexitet.

Enkel administration minskar risken för fel

En brandvägg är bara så bra som sin löpande hantering. Även kraftfull hårdvara tappar värde om gränssnittet är svårt att förstå, om loggar är otydliga eller om vanliga uppgifter kräver onödigt många steg. För många köpare blir därför administrationen en avgörande faktor när de ska välja bästa brandvägg.

I vardagen handlar det om sådant som att skapa regler, öppna eller stänga portar, följa upp händelser, lägga till användare och uppdatera firmware. Om dessa uppgifter går snabbt och tydligt minskar risken för misstag. Om de däremot känns krångliga ökar sannolikheten att ändringar skjuts upp eller görs på ett sätt som försvagar säkerheten. Enkel administration är därför inte en bekvämlighetsfråga, utan en säkerhetsfråga.

För företag utan egen nätverksspecialist är detta extra viktigt. En lösning med tydlig översikt, bra dokumentation och logiska menyer gör det lättare att förstå vad som händer i nätverket. Det underlättar även när ansvaret delas mellan flera personer eller när extern hjälp behöver kopplas in. Om systemet dessutom kan samla nätverk, åtkomstpunkter och switchar i samma vy blir felsökning och förändringar ofta snabbare.

Det är också värt att kontrollera hur notifieringar och rapporter fungerar. En bra brandvägg ska inte bara stoppa trafik, utan hjälpa dig att se mönster och reagera i tid. Om rapporteringen är för grov missar du viktiga avvikelser. Om den är för omfattande och svårtolkad blir signalerna lätta att ignorera. Bästa brandvägg ger därför relevant information på en nivå som går att använda i praktiken.

När du jämför modeller bör du fråga dig hur ofta utrustningen kommer att administreras och av vem. Ett intuitivt system sparar tid varje vecka, varje månad och varje år. Den långsiktiga nyttan av detta är ofta större än små skillnader i inköpspris.

Licenser och totalkostnad styr värdet över tid

Priset på en brandvägg berättar sällan hela sanningen. Många modeller kräver eller rekommenderar tillägg för att ge full nytta, till exempel för hotskydd, filtrering, support eller molnbaserad hantering. Därför är det viktigt att räkna på totalkostnaden över flera år och inte bara jämföra vad hårdvaran kostar vid köptillfället.

För vissa köpare kan en modell med högre inköpspris ändå vara mest prisvärd om funktionerna ingår och administrationen är enkel. För andra kan en billigare enhet bli dyr i längden om viktiga skydd bara finns via återkommande abonnemang. Här gäller det att tänka igenom vilka funktioner som verkligen behövs och om licensnivån motsvarar den säkerhet du vill uppnå.

Det är också klokt att se över supportens omfattning. Hur snabbt går det att få hjälp vid driftstopp? Ingår firmwareuppdateringar under lång tid? Finns dokumentation och guider som gör att vanliga problem kan lösas utan extern konsult? En brandvägg används ofta i miljöer där avbrott påverkar arbete, försäljning eller kundupplevelse, vilket gör att support och uppdateringar har direkt ekonomisk betydelse.

Ytterligare en faktor är energiförbrukning och fysisk form. I större installationer kan rackmonterad utrustning med hög kapacitet vara rätt val, men för små verksamheter kan en kompakt och tyst lösning vara mer lämplig. Om produkten kräver särskild placering, extra kylning eller mer avancerad kringutrustning påverkar det också den totala kostnaden.

När du väger samman pris och värde bör du alltså se på hela livscykeln: inköp, licenser, drift, support och möjligheten att växa utan tidigt byte. Bästa brandvägg är den som ger tillräcklig säkerhet och kapacitet till en rimlig kostnad under hela användningstiden.

Framtidssäkring gör köpet mer hållbart

Det sista steget i ett bra val är att tänka längre än den aktuella installationen. En brandvägg byts sällan varje år, vilket betyder att den bör klara förändringar i både teknik och användning. Framtidssäkring handlar därför om mer än hög prestanda. Det handlar om stöd för nya arbetssätt, nya typer av anslutningar och en säkerhetsnivå som håller över tid.

Om verksamheten planerar fler fjärranvändare, flera kontor, fler trådlösa enheter eller mer molnbaserade tjänster behöver brandväggen kunna anpassas utan att hela miljön byggs om. Stöd för flera nätsegment, säkra tunnlar mellan platser och tydlig policyhantering gör stor skillnad när nätverket blir mer komplext. Har du redan nu en lösning som ligger nära sin gräns blir varje förändring dyrare och mer riskfylld.

Det är också viktigt att tänka på hur länge tillverkaren brukar uppdatera sina produkter. Regelbundna uppdateringar är avgörande för att täppa till sårbarheter och förbättra funktioner. En i övrigt stark brandvägg tappar snabbt värde om den får kort livslängd eller begränsat stöd. Därför bör du undersöka tillverkarens historik kring firmware, säkerhetsuppdateringar och dokumentation.

Framtidssäkring gäller även den mänskliga sidan. Om nätverket behöver kunna skötas av fler än en person över tid blir tydlig struktur och god överblick en styrka. En lösning som bara fungerar så länge en specifik tekniker är tillgänglig är mer sårbar än många tänker på. Den bästa brandvägg är därför inte bara tekniskt stark, utan även hållbar i hur den kan användas, förstås och förvaltas.

När du kombinerar rätt kapacitet, relevanta skydd, enkel administration, rimlig totalkostnad och god framtidssäkring blir valet betydligt tydligare. Då ökar chansen att du verkligen hittar den bästa brandvägg för din miljö, i stället för den modell som bara ser starkast ut i en snabb jämförelse.

Fördelar med brandvägg

En väl vald brandvägg ger mer än bara grundläggande skydd mot oönskad trafik. Den skapar kontroll, minskar risken för avbrott och gör det lättare att hantera ett nätverk på ett sätt som fungerar både i vardagen och när något oväntat händer.

Den stärker skyddet mot externa hot

Den mest uppenbara fördelen med en brandvägg är att den fungerar som ett filter mellan det interna nätverket och omvärlden. I stället för att all trafik tillåts passera kan regler avgöra vad som ska släppas igenom, blockeras eller granskas närmare. Det minskar risken för intrångsförsök, skadlig trafik och oönskade anslutningar.

I praktiken är detta viktigt i nästan alla miljöer. Ett litet företag som använder molntjänster, mejl och videosamtal är fortfarande exponerat mot internet och kan utsättas för automatiserade försök att nå öppna portar eller svaga tjänster. En brandvägg kan då begränsa attackytan genom att bara tillåta nödvändiga anslutningar. För en större organisation blir samma princip ännu viktigare, eftersom fler användare, fler tjänster och fler anslutningar skapar fler möjliga vägar in.

Ett konkret exempel är en verksamhet där medarbetare arbetar på distans. Om fjärråtkomst tillåts utan tydlig kontroll ökar risken för att obehöriga försöker ta sig in. Med en brandvägg som stödjer säkra anslutningar, tydliga regler och övervakning blir åtkomsten mer kontrollerad. Konsekvensen är inte bara bättre säkerhet, utan också bättre möjlighet att upptäcka avvikande beteenden i tid.

Fördelarna märks även när hot inte leder till fullskaliga intrång. Skadliga försök som stoppas tidigt orsakar mindre störningar, färre supportärenden och mindre risk för att användare drabbas av långsamma tjänster eller avbrott. På så sätt blir brandväggens skydd en direkt del av den dagliga driften, inte bara en försäkring för sällsynta kriser.

Den ger bättre kontroll över nätverket

En brandvägg gör det möjligt att styra trafiken på ett mer genomtänkt sätt. Det betyder att du kan bestämma vilka system som får kommunicera med varandra, vilka tjänster som är tillåtna och hur olika delar av nätverket ska hållas isär. Den kontrollen är värdefull både för säkerhet och för ordning.

Ett vanligt scenario är att ett företag vill skilja mellan personalens arbetsenheter, gästnät, skrivare, kameror eller andra uppkopplade produkter. Utan tydlig segmentering kan en svag punkt ge större konsekvenser än nödvändigt. Med en brandvägg går det att begränsa trafiken mellan olika delar av nätverket, så att en incident i ett segment inte automatiskt påverkar allt annat.

Det här är också användbart i hem med avancerade behov. Den som har smarta hem-produkter, arbetsdator och personliga enheter i samma nät kan med en brandvägg skapa bättre struktur och minska onödig åtkomst mellan olika typer av utrustning. Resultatet blir ett nätverk som är lättare att förstå och enklare att felsöka.

Konsekvensen av bättre kontroll är ofta att även den dagliga administrationen blir mer förutsägbar. När reglerna är tydliga går det snabbare att avgöra varför en tjänst fungerar eller inte fungerar. Det minskar tiden för felsökning och gör att förändringar kan genomföras med mindre risk. För verksamheter där flera personer ansvarar för IT blir detta särskilt värdefullt, eftersom en tydlig struktur gör miljön mindre personberoende.

Den möjliggör säkrare och mer flexibel åtkomst

En annan tydlig fördel med brandvägg är att den kan ge användare tillgång till rätt resurser utan att öppna nätverket mer än nödvändigt. Detta gäller särskilt när medarbetare arbetar på distans, när flera kontor ska kopplas ihop eller när externa parter behöver tillgång till vissa system.

Med rätt konfiguration kan en brandvägg skapa säkra tunnlar mellan platser eller användare, så att data skickas skyddat även när anslutningen sker över internet. För företag med hybridarbete innebär det att personal kan nå interna resurser utan att känslig information exponeras i onödan. För en kedja med flera enheter kan det handla om att koppla samman kassasystem, filservrar eller administrativa tjänster på ett mer kontrollerat sätt.

Ett exempel är en redovisningsbyrå där anställda ibland arbetar hemifrån och ibland från kontoret. Utan en säker lösning för åtkomst ökar risken att filer delas på fel sätt eller att arbetsflöden flyttas till mindre säkra alternativ. En brandvägg med bra stöd för fjärranslutning kan då skapa både trygghet och bättre arbetsflöde. Konsekvensen blir att verksamheten inte behöver välja mellan säkerhet och flexibilitet.

Det gäller även mindre miljöer. En konsult som driver eget kan med en brandvägg säkra åtkomst till dokument, övervakningskameror eller lokala resurser utan att göra hela nätverket öppet. Vinsten är att arbetet kan fortsätta oavsett plats, samtidigt som risken begränsas. På det sättet blir brandvägg inte bara ett skydd, utan också ett verktyg för att arbeta smartare.

- Den minskar risken för intrång genom att filtrera och blockera oönskad trafik.

- Den ger bättre kontroll genom segmentering, tydliga regler och enklare överblick.

- Den möjliggör säker fjärråtkomst och mer flexibel användning utan att tumma på skyddet.

Nackdelar med brandvägg

En brandvägg ger viktiga säkerhetsfördelar, men den är inte utan kompromisser. För att göra ett bra köpbeslut behöver man förstå vilka begränsningar som finns, hur de påverkar användningen och vad man kan göra för att minska problemen i praktiken.

Fel inställningar kan skapa nya problem

En av de största nackdelarna med brandvägg är att den kräver korrekta regler och genomtänkta inställningar för att fungera som tänkt. Om konfigurationen blir för öppen kan skyddet bli svagt. Om den blir för strikt kan legitima tjänster sluta fungera, vilket leder till frustration, supportbehov och i värsta fall genvägar som försämrar säkerheten ytterligare.

Det här märks ofta i verksamheter där nätverket växer snabbt eller där flera personer gör ändringar över tid. En port öppnas tillfälligt för en tjänst och glöms sedan bort. Ett undantag skapas för att lösa ett akut problem men dokumenteras inte. Med tiden blir regelverket svårt att förstå, och då ökar risken för både säkerhetsluckor och driftproblem.

För att förebygga detta bör regler hållas så enkla och tydliga som möjligt. Det är klokt att dokumentera varför varje viktig regel finns och regelbundet gå igenom äldre undantag. Även en mindre organisation tjänar på att ha en enkel rutin för ändringar, där man först bedömer behovet och sedan följer upp om lösningen fortfarande behövs. På så sätt minskar risken för att brandväggen blir ett lapptäcke av gamla nödlösningar.

Ett praktiskt sätt att hantera problemet är att börja med en tydlig struktur för segment, tjänster och användargrupper. Då blir det lättare att förstå hur reglerna hänger ihop och vad som påverkas när något ändras. En brandvägg är mest effektiv när den används konsekvent, inte när den fylls med tillfälliga undantag.

Avancerade funktioner kan påverka prestandan

En annan nackdel är att säkerhetsfunktioner ofta kostar i form av kapacitet. Ju mer trafik som ska granskas, filtreras och loggas, desto högre krav ställs på hårdvaran. Det betyder att en brandvägg som verkar tillräcklig i en enkel installation kan kännas långsam när fler skydd aktiveras eller när användningen växer.

Det här är särskilt viktigt i miljöer med höga bandbredder, mycket VPN-trafik eller många samtidiga användare. Om prestandan inte räcker kan konsekvenserna bli långsamma molntjänster, sämre kvalitet i videosamtal och förseningar i system som kräver snabb respons. Problemen märks ofta först när belastningen ökar, vilket gör dem svårare att förutse om man bara tittar på grundläggande specifikationer.

För att minska risken bör man välja en modell med marginal i förhållande till dagens behov. Det är också klokt att ta reda på hur kapaciteten påverkas när specifika skydd används, inte bara vilken maximal genomströmning som anges i marknadsföringen. Om miljön är kritisk kan det vara värt att planera för framtida tillväxt redan från start, i stället för att senare tvingas stänga av funktioner för att nätverket ska kännas snabbt.

I praktiken kan man också arbeta smartare med regler och prioritering. All trafik behöver inte behandlas likadant. Genom att segmentera nätverket och använda relevanta skydd där de gör störst nytta går det ibland att få en bättre balans mellan säkerhet och prestanda. Målet bör vara att skydda rätt saker på rätt sätt, inte att aktivera allt utan plan.

Kostnader och licenser kan bli högre än väntat

En tredje nackdel är att kostnaden för en brandvägg ofta sträcker sig långt bortom själva inköpet. Många lösningar har återkommande avgifter för säkerhetsfunktioner, support eller molnbaserad hantering. Om detta inte vägs in från början kan ett till synes prisvärt alternativ bli betydligt dyrare över tid.

Det är vanligt att köpare fokuserar på hårdvarans pris och först senare upptäcker att vissa funktioner kräver abonnemang för att fungera fullt ut. Då uppstår ett svårt val: antingen betalar man mer än planerat, eller så använder man enheten med begränsat skydd. För företag med flera platser eller många enheter blir denna skillnad ännu tydligare, eftersom återkommande kostnader summeras snabbt.

För att undvika detta bör man alltid kontrollera vad som ingår direkt och vilka delar som kräver separat licens. Det gäller inte bara avancerade skydd, utan även supportnivå, uppdateringar och vissa administrationsfunktioner. Ett praktiskt grepp är att räkna på totalkostnaden över tre till fem år, eftersom det ger en mer rättvis bild av värdet.

Det är också klokt att väga pris mot den tid lösningen kräver. En billigare brandvägg som är svår att administrera kan bli dyr genom fler konsulttimmar, längre felsökning och större risk för misstag. På motsatt sätt kan en dyrare modell vara mer ekonomisk om den sparar tid och ger ett stabilare arbetssätt. Därför bör kostnad alltid bedömas tillsammans med funktion, support och användbarhet.

- Felaktiga regler kan skapa både säkerhetsluckor och driftproblem, så dokumentation och regelbunden översyn är viktigt.

- Tunga säkerhetsfunktioner kan sänka prestandan, vilket gör kapacitetsmarginal och smart planering nödvändigt.

- Licenser och löpande avgifter kan höja kostnaden, så jämför alltid totalkostnaden över flera år.

Så använder du en brandvägg rätt i vardagen

En brandvägg ger bäst effekt när den används som en aktiv del av nätverket, inte som en enhet man installerar en gång och sedan glömmer. Rätt användning handlar om tydliga regler, löpande uppdateringar och en struktur som gör att skyddet fortsätter vara relevant när behoven förändras.

Placera den på rätt plats

För att en brandvägg ska skydda effektivt behöver den sitta på en plats där den faktiskt kan styra trafiken mellan internet och det interna nätverket. I de flesta miljöer betyder det att den placeras mellan internetanslutningen och resten av nätverket, så att inkommande och utgående trafik passerar genom den.

Det är viktigt eftersom fel placering kan göra att delar av nätverket hamnar utanför kontrollen. Om vissa enheter ansluts vid sidan av brandväggen går de miste om filtrering, loggning och regler. Det leder lätt till ojämn säkerhet och svårare felsökning.

Skapa tydliga regler

En brandvägg fungerar bäst när reglerna är enkla, begripliga och byggda efter verkliga behov. Börja med att bara tillåta den trafik som krävs för att nätverket och tjänsterna ska fungera. Lägg sedan till undantag först när det finns ett tydligt skäl.

Anledningen är enkel: ju fler onödiga regler, desto svårare blir det att förstå vad som gäller. Tydliga regler minskar risken för misstag och gör det enklare att se vilka ändringar som påverkar säkerheten. Det blir också lättare att överlämna administrationen till någon annan vid behov.

Dela upp nätverket smart

Ett av de mest användbara sätten att få nytta av en brandvägg är att segmentera nätverket. Separera till exempel arbetsdatorer, gästnät, IoT-enheter, skrivare och servrar i olika delar. Då kan du bestämma vilken trafik som ska vara tillåten mellan dem.

Det här är viktigt eftersom alla enheter inte har samma säkerhetsnivå. En kamera, en skrivare eller en smart hem-produkt bör sällan ha samma åtkomst som en dator med känsliga dokument. Genom att dela upp nätverket begränsar du konsekvenserna om en enhet får problem.

Uppdatera och följ upp regelbundet

En brandvägg behöver underhåll för att fortsätta ge bra skydd. Firmware bör hållas uppdaterad och loggar bör granskas med jämna mellanrum för att upptäcka avvikelser, återkommande blockerade försök eller tjänster som beter sig oväntat.

Det spelar stor roll eftersom hotbilden förändras över tid. En äldre version kan innehålla kända svagheter, och gamla regler kan bli inaktuella när nätverket förändras. Regelbunden uppföljning gör att brandväggen fortsätter vara ett relevant skydd, inte bara en gammal installation.

Testa ändringar innan de blir permanenta

När du öppnar portar, ändrar policyer eller lägger till nya tjänster bör du alltid kontrollera att resultatet blev som tänkt. Testa både att rätt funktion fungerar och att du inte samtidigt råkat ge för bred åtkomst.

Detta är en enkel vana som sparar mycket tid. Många problem uppstår inte för att en ändring är fel i teorin, utan för att den får bieffekter i andra delar av nätverket. Genom att testa direkt och dokumentera vad som ändrats blir brandväggen lättare att lita på i längden.

Funktioner att titta efter hos brandvägg

När du jämför en brandvägg är det lätt att fastna i pris, portar och marknadsförda hastigheter. Men det som verkligen avgör om en modell passar är hur väl dess funktioner svarar mot behoven i nätverket. En bra köpresa bygger därför på att förstå vilka egenskaper som gör verklig skillnad i användning, administration och långsiktig säkerhet.

Genomströmning behöver tolkas rätt

En av de första specifikationerna många tittar på är genomströmning. Det är naturligt, eftersom kapacitet påverkar hur snabbt nätverket känns och hur väl en brandvägg klarar växande trafik. Samtidigt är det viktigt att förstå att den angivna hastigheten inte alltid motsvarar verklig användning.

Skillnaden beror på att prestandan ofta förändras när fler funktioner aktiveras. Filtrering, loggning, VPN och djupare kontroll av trafiken kräver resurser. Därför bör du inte bara fråga hur hög maxhastighet en modell har, utan hur den presterar när de skydd du faktiskt tänker använda är påslagna. För ett litet nät kan marginalerna vara stora, men i en verksamhet med hög belastning blir detta avgörande.

Portar och anslutningar påverkar flexibiliteten

Antalet och typen av portar spelar stor roll för hur brandväggen kan integreras i nätverket. Vanliga RJ45-portar räcker långt i många miljöer, men i vissa installationer är snabbare uplinks eller fiberanslutningar viktiga. Möjligheten att använda flera WAN-anslutningar kan också vara värdefull, särskilt om driftsäkerhet är prioriterad.

Det handlar inte bara om hur många kablar som kan kopplas in, utan om hur lätt det blir att bygga ett nätverk som är logiskt och hållbart. Om du redan från början behöver externa switchar eller kompromisser i topologin kan installationen bli mer komplex än nödvändigt. Därför är portar en praktisk fråga som påverkar både kostnad och användning över tid.

VPN-stöd är centralt för moderna arbetssätt

I dag är säker fjärråtkomst en standardfråga för många användare. Därför bör du titta noga på vilket stöd brandväggen har för VPN och liknande lösningar. Det gäller både hur säkra anslutningarna är och hur enkla de är att sätta upp och använda.

En lösning kan vara stark på pappret men ändå fungera dåligt om klienthanteringen är krånglig eller om prestandan blir svag när flera användare kopplar upp sig samtidigt. För företag med hybridarbete eller flera kontor är detta en nyckelfunktion. För mindre miljöer kan det handla om trygg åtkomst till filer, övervakning eller administrativa system när man inte är på plats.

Segmentering ger bättre kontroll

En brandvägg blir betydligt mer användbar när den kan dela upp nätverket i separata delar med olika regler. Segmentering är viktig eftersom alla enheter och användare inte bör ha samma åtkomst. Arbetsdatorer, gästnät, servrar och IoT-produkter har olika riskprofiler och bör därför kunna hanteras olika.

Den praktiska vinsten är att en incident får mindre spridning och att felsökning blir enklare. Om ett gästnät fungerar separat från interna resurser blir både säkerheten och tydligheten bättre. Segmentering är därför inte en avancerad bonus, utan en grundfunktion för många moderna nät.

Loggning och överblick underlättar vardagen

En brandvägg ska inte bara blockera och släppa igenom trafik. Den ska också visa vad som händer. Bra loggning, tydliga händelser och användbar överblick gör det enklare att förstå nätverket och reagera när något avviker. För många köpare blir detta avgörande först efter installation, när de upptäcker hur ofta de behöver felsöka, verifiera eller följa upp ändringar.

Om loggarna är svåra att läsa eller om viktiga händelser försvinner i mängden blir det svårt att använda informationen i praktiken. En tydlig överblick sparar tid och minskar risken att problem förblir oupptäckta. Det gäller både säkerhetshändelser och vanliga driftfrågor.

Enkel hantering avgör den långsiktiga nyttan

Det spelar liten roll hur många funktioner en brandvägg har om de är svåra att använda. Ett bra gränssnitt, tydliga menyer och logisk struktur är därför viktiga egenskaper att titta efter. De påverkar hur lätt det är att skapa regler, göra ändringar och förstå konsekvenserna av dem.

För små företag utan egen specialist är detta ofta helt avgörande. Men även i större organisationer sparar god användbarhet tid och minskar beroendet av enskilda personer. Ju enklare en brandvägg är att administrera korrekt, desto större är chansen att den faktiskt används fullt ut.

Uppdateringar och stöd förlänger livslängden

En brandvägg är en produkt som måste underhållas över tid. Därför är det viktigt att se hur tillverkaren arbetar med uppdateringar, säkerhetsfixar och dokumentation. En stark modell med svagt långsiktigt stöd blir snabbt mindre attraktiv än en jämnare lösning som förbättras kontinuerligt.

Den här aspekten glöms ofta bort vid köp, men påverkar både säkerhet och ekonomi. Regelbundna uppdateringar minskar risken för kända svagheter och gör att produkten kan möta förändrade behov. Bra dokumentation och tydlig support gör dessutom att problem kan lösas snabbare.

Licensmodell påverkar det faktiska värdet

Många funktioner i moderna brandväggar är knutna till licenser eller abonnemang. Därför bör du alltid kontrollera vad som ingår och vad som kostar extra. Det gäller inte bara hotskydd, utan även support, rapporter och ibland central hantering.

Detta påverkar det faktiska värdet mer än många tror. En låg inköpskostnad kan se lockande ut, men om viktiga funktioner kräver återkommande avgifter behöver det vägas in i beslutet. Jämför därför lösningarna utifrån både startkostnad och långsiktigt ägande.

Skalbarhet gör investeringen mer hållbar

Den bästa brandvägg för många användare är inte bara den som klarar dagens krav, utan den som kan växa med nätverket. Skalbarhet handlar om möjligheten att lägga till fler användare, fler segment, fler platser och fler säkerhetsregler utan att prestanda eller administration blir orimlig.

Det här är särskilt viktigt i verksamheter som förändras snabbt. Om företaget öppnar fler kontor, anställer fler personer eller flyttar fler tjänster till molnet vill man inte stå med en lösning som redan känns begränsad. En skalbar brandvägg gör köpet mer hållbart och minskar behovet av tidiga byten.

Formfaktor och miljö påverkar användningen

Det kan låta sekundärt, men hur brandväggen är byggd spelar också roll. En rackmonterad modell passar ofta bättre i servermiljöer, medan en kompakt och tyst enhet kan vara mer lämplig i mindre kontor eller hemmiljöer. Kylning, ljudnivå och fysisk placering påverkar hur smidig lösningen blir i praktiken.

Om en enhet kräver särskild plats eller ger ifrån sig mycket ljud kan det skapa onödiga begränsningar. Därför bör formfaktor ses som en del av helheten, inte som en detalj bredvid tekniska data.

Helheten avgör valet

Till slut är det sällan en enda funktion som avgör vilken brandvägg som är rätt. Det handlar om hur kapacitet, säkerhet, administration, licenser och framtidssäkring fungerar tillsammans. Den bästa lösningen för en användare kan vara fel för en annan, trots liknande budget.

När du väger samman dessa egenskaper blir det lättare att se vilka modeller som verkligen passar din miljö. En väl vald brandvägg ska ge skydd, kontroll och arbetsro utan att skapa onödig komplexitet. Det är just den balansen som skiljer ett genomtänkt köp från ett dyrt misstag.

Checklista – att tänka på vid köp av brandvägg

- Kontrollera att kapaciteten räcker även när säkerhetsfunktioner och VPN används samtidigt. Välj gärna med viss marginal om nätverket väntas växa.

- Jämför vilka funktioner som ingår direkt och vilka som kräver licens eller abonnemang. Räkna på totalkostnaden över flera år, inte bara inköpspriset.

- Säkerställ att brandväggen har rätt portar och anslutningar för din miljö. Det minskar behovet av extra utrustning och förenklar installationen.

- Bedöm hur enkel administrationen är i praktiken. Ett tydligt gränssnitt och bra överblick minskar risken för fel och sparar tid vid ändringar.

- Undersök hur tillverkaren arbetar med uppdateringar, support och dokumentation. Långsiktigt stöd är viktigt för både säkerhet och livslängd.

Så gjorde vi testet om brandväggar

För att hitta de bästa brandväggar sammanställer Testexperterna.se information från flera trovärdiga källor. Vi jämför tekniska fakta, funktioner, användarvänlighet, prisnivåer och hur väl produkterna passar olika typer av nätverk. Målet är att ge en rättvis helhetsbild som hjälper läsaren att välja rätt.

I urvalet väger vi samman flera perspektiv. Det handlar inte bara om vad tillverkaren lovar, utan också om hur produkterna bedöms av kunniga granskare och hur de fungerar för användare i verkliga miljöer. På så sätt blir resultatet mer användbart för den som söker en brandvägg som fungerar över tid.

- Experternas bedömningar: Vi går igenom oberoende tester, genomgångar och omdömen från källor med kunskap om nätverk och säkerhet. Där tittar vi särskilt på prestanda, funktioner, stabilitet och hur lätt produkterna är att konfigurera och använda.

- Användarnas erfarenheter: Vi väger in återkoppling från personer och företag som använder produkterna i vardagen. Det ger en tydligare bild av sådant som driftsäkerhet, support, uppdateringar och om lösningen fungerar smidigt över tid.

- Pris och värde: Vi jämför inte bara inköpspriset utan även vad man faktiskt får för pengarna. Funktioner, licenser, support och långsiktig användning påverkar vilken brandvägg som ger bäst värde i praktiken.

Frågor och svar om brandvägg

-

En brandvägg är en säkerhetslösning som filtrerar nätverkstrafik och blockerar otillåten åtkomst. Den skyddar datorer, servrar och nätverk mot intrång, skadlig kod och dataläckor genom att tillämpa definierade regler för vad som får passera.

-

Det finns programvarubrandväggar (installeras på enheter), hårdvarubrandväggar (fristående enheter i nätverket), molnbrandväggar (Firewall-as-a-Service), samt nästa generations brandväggar (NGFW) som inkluderar applikationskontroll, IPS och TLS-inspektion.

-

En brandvägg styr och filtrerar nätverkstrafik i realtid, medan antivirus identifierar och tar bort skadlig kod på enheten. Båda kompletterar varandra: brandväggen minskar angreppsytan, antivirus hanterar hot som redan nått enheten.

-

Stateless filtrering bedömer varje paket isolerat mot enkla regler. Stateful filtrering håller koll på aktiva förbindelser och tillåter tillhörande trafik dynamiskt, vilket ger bättre säkerhet och färre falsklarm.

-

Ja, de flesta hemroutrar har en grundläggande NAT-brandvägg, men att även använda en enhetsbrandvägg i operativsystemet ger lager-på-lager-skydd och bättre kontroll över utgående och inkommande anslutningar.

-

En NGFW kombinerar traditionell paketfiltrering med applikationsmedvetenhet, inbyggt intrångsskydd (IPS), URL-filtrering, TLS-inspektion och ofta sandboxning. Det ger finmaskig kontroll och högre skyddsnivå mot moderna hot.

-

Börja med att blockera allt inkommande som standard och tillåt endast nödvändiga portar och protokoll. Begränsa fjärradministration, aktivera loggning, segmentera nätverket (VLAN) och granska regler regelbundet för att ta bort föråldrade undantag.

-

Portar och protokoll identifierar typer av trafik, exempelvis TCP 443 för HTTPS. Brandväggen använder dem för att avgöra vilken trafik som ska tillåtas eller blockeras baserat på policy, källa, destination och applikation.

-

TLS-inspektion dekrypterar och granskar krypterad trafik för hot, men innebär att brandväggen tillfälligt kan se innehållet. Implementera endast där det är motiverat, informera användare, undanta känsliga tjänster och följ dataskyddsregler.

-

Uppdatera firmware och signaturer så snart leverantören släpper patchar, minst månadsvis. Övervaka loggar och larm löpande, gör regelbundna regelrevisioner och kör sårbarhetsskanningar minst kvartalsvis eller efter större förändringar.

-

Brandväggen jämför varje trafikflöde mot policyer baserat på käll-/destinations-IP, portar, protokoll och ibland applikation. Inkommande blockeras oftast som standard medan utgående tillåts selektivt. Stateful inspektion håller koll på etablerade sessioner för att tillåta svarstrafik säkert.

-

En applikationsbrandvägg (t.ex. WAF) skyddar specifika applikationer, ofta webbappar, mot attacker som SQL-injektion och XSS. Den används när du exponerar tjänster på internet eller hanterar känsliga data där traditionell nätverksfiltrering inte räcker.

-

En WAF förstår applikationslager (HTTP/HTTPS) och kan validera headers, cookies och payloads, medan en nätverksbrandvägg främst styr portar, protokoll och IP. De kompletterar varandra: nätverksbrandväggen minskar exponeringen, WAF stoppar logiknära attacker.

-

Segmentering delar nätverket i zoner (t.ex. gäster, servrar, klienter) med tydliga regler mellan. Mikrosegmentering går längre på arbetslastnivå (t.ex. mellan tjänster i samma zon) för att begränsa sidledes rörelse och minska spridning vid intrång.

-

Geoblockering är lämpligt när din verksamhet bara betjänar vissa regioner och trafik utanför dessa medför risk. Använd den som ett extra lager, men skapa undantag för legitima fjärranvändare, CDN och molntjänster för att undvika oavsiktliga driftstopp.

-

Inspektionsfunktioner som IPS, TLS-inspektion och applikationskontroll kräver CPU och minne. Dimensionera efter topptrafik, antal samtidiga sessioner och påslagna funktioner. Lämna kapacitetsmarginal (20–30%) och verifiera med prestandatester.

-

Övervaka avvisade anslutningar, inloggnings-/administrationsförsök, policyändringar, IPS-varningar, TLS-fel och ovanliga utgående anslutningar. Skicka loggar till en SIEM/syslog, sätt trösklar och larm, och behåll data enligt era efterlevnadskrav.

-

Använd VPN med stark autentisering (MFA), begränsa åtkomst till specifika resurser via policyer, aktivera loggning och tidsbegränsa administrativ åtkomst. Stäng onödiga portar och tillåt endast management från betrodda IP-adresser.

-

Använd principen minimibehörighet, separera miljöer (prod/test), tillämpa säkerhetsgrupper och nätverks-ACL:er per tjänst, använd taggar för policyautomation, och granska öppna portar regelbundet. Kombinera med molnleverantörens WAF/IPS där det är relevant.

-

Utgå från användarantal, bandbredd, applikationer och efterlevnad. Kräv stöd för MFA, IPS, TLS-inspektion, central hantering och loggintegration. Jämför total ägandekostnad (licenser, support), skalbarhet och leverantörens patchfrekvens innan beslut.

-

En brandväggsproxy agerar mellanhand som terminerar anslutningar och inspekterar trafiken på applikationsnivå. Den är relevant när du behöver djup kontroll av protokoll (t.ex. HTTP, SMTP) eller vill dölja interna IP-adresser för att minska exponering.

-

En personlig brandvägg körs på en enskild enhet och styr processers nätverksåtkomst per applikation. En nätverksbrandvägg sitter mellan nätverk och kontrollerar trafik för flera enheter enligt centrala policyer.

-

Deep Packet Inspection (DPI) analyserar paketens innehåll, inte bara header-information. Det möjliggör identifiering av applikationer, mönster för skadlig kod och policyer baserade på innehåll, vilket förbättrar detektionen jämfört med enkel portbaserad filtrering.

-

Aktivera IDS/IPS när du vill upptäcka och blockera kända attacker och sårbarhetsutnyttjanden i realtid. Börja i övervakningsläge för att fintrimma reglerna och växla till blockläge när falsklarmen är låga och prestandan är verifierad.

-

Placera IoT- och gästutrustning i separata VLAN/zoner med strikta utgående regler och inga laterala rättigheter till interna resurser. Tillåt endast nödvändig trafik till internet och logga avvikelser.

-

Zero Trust betyder att ingen trafik är implicit betrodd. Implementera minimibehörighet, autentisering och kontextbaserade regler per användare/enhet/applikation. Verifiera kontinuerligt och granska policyundantag löpande.

-

Använd förändringsfönster och kör verifiering med portskanning, policy-simuleringsverktyg och testskript. Kontrollera loggar, mät latens/genomströmning före och efter, och dokumentera resultat för rollback vid behov.

-

Öppna portar ökar angreppsytan och kan missbrukas för brute-force eller sårbarhetsangrepp. Minimera genom tidsbegränsade regler, IP-åtkomstlistor, MFA via VPN och övervakning med larm på inloggningsförsök.

-

En korrekt konfigurerad brandvägg bidrar till tekniska skyddsåtgärder, loggning och incidentdetektion. Säkerställ policyer för dataminimering, åtkomstkontroller, loggretention och incidentrutiner som stödjer kraven i relevanta regelverk.

-

Återkommande CPU-minnesmättnad, ökande latens under last, tappade sessioner, fördröjda IPS-signaturer eller behov av nya funktioner (t.ex. TLS 1.3-inspektion) indikerar att det är dags att uppgradera eller skala ut.

Relaterade tester till brandvägg bäst i test

-

Dammsugare

En sammanställning av effektiva och pålitliga dammsugare som passar olika hem och rengöringskrav.

Vitvaror -

Skaftdammsugare

En sammanställning av kraftfulla och smidiga skaftdammsugare som förenklar vardagsstädningen med effektiv rengöring och smart design.

Vitvaror -

Inbyggnadshäll

Guide för att välja rätt inbyggnadshäll med fokus på prestanda, säkerhet och praktiska funktioner för ditt kök.

Vitvaror